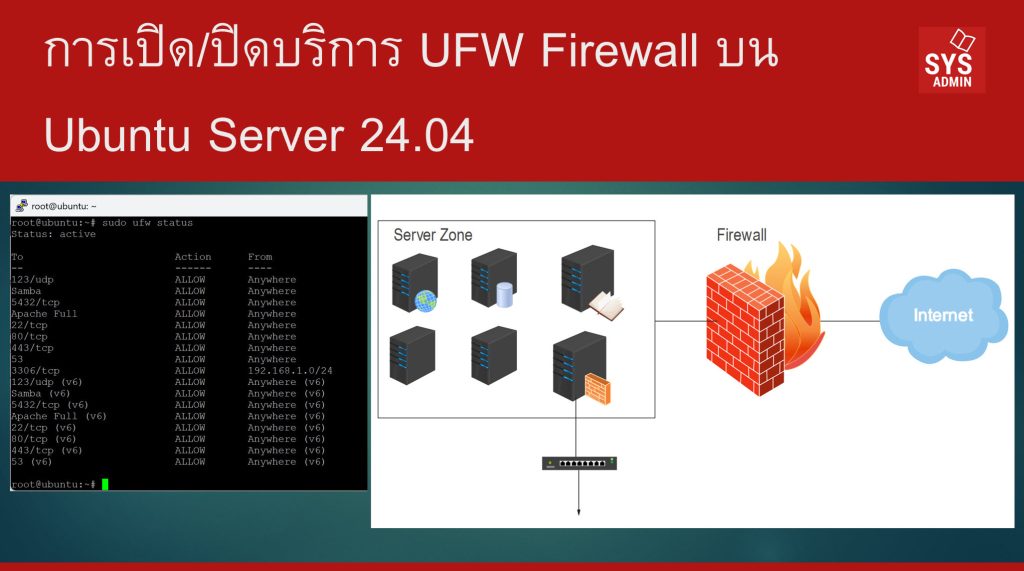

ในระบบปฏิบัติการ Ubuntu Server 24.04 ซึ่งเป็นหนึ่งในดิสทริบิวชัน Linux ที่ได้รับความนิยมสูงในงานด้านเซิร์ฟเวอร์ การบริหารจัดการความปลอดภัยของระบบเครือข่ายถือเป็นองค์ประกอบสำคัญที่ผู้ดูแลระบบต้องให้ความสำคัญเป็นลำดับต้น ๆ โดยเฉพาะอย่างยิ่งในสภาพแวดล้อมของศูนย์ข้อมูล องค์กร หรือคลาวด์ ที่มีความเสี่ยงต่อการโจมตีจากภายนอกสูง การใช้ Firewall จึงเป็นเครื่องมือที่ช่วยสร้างเกราะป้องกันขั้นพื้นฐานเพื่อควบคุมการเข้าถึงบริการต่าง ๆ ของเซิร์ฟเวอร์

UFW หรือ Uncomplicated Firewall เป็นเครื่องมือจัดการไฟร์วอลล์ที่ออกแบบให้ใช้งานง่ายและตรงไปตรงมา โดยซ่อนความซับซ้อนของ iptables ไว้เบื้องหลัง เพื่อให้ผู้ดูแลระบบสามารถตั้งค่ากฎการอนุญาตหรือปฏิเสธการเชื่อมต่อได้อย่างรวดเร็ว มีประสิทธิภาพ และลดความเสี่ยงในการตั้งค่าผิดพลาด บทความนี้มุ่งอธิบายขั้นตอนการเปิด ปิด และตรวจสอบสถานะของ UFW อย่างเป็นระบบ พร้อมแนวทางปฏิบัติที่ช่วยให้การบริหารจัดการไฟร์วอลล์เป็นไปอย่างปลอดภัยและมีมาตรฐาน

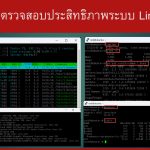

1) ตรวจสอบสถานะของ UFW

ใช้คำสั่งเพื่อตรวจสอบว่าบริการ UFW ทำงานอยู่หรือไม่

หากผลลัพธ์ขึ้นว่า inactive หมายถึงยังไม่ได้เปิดใช้งาน

2) เปิดใช้งาน UFW Firewall (Enable)

คำสั่งต่อไปนี้ใช้สำหรับเปิดระบบไฟร์วอลล์

เมื่อเปิดใช้งานแล้ว ระบบจะเริ่มบล็อกการเชื่อมต่อทั้งหมดที่ไม่ได้รับอนุญาต (Deny by default)

3) ปิดการใช้งาน UFW Firewall (Disable)

หากต้องการหยุดการทำงานของ UFW

คำสั่งนี้จะทำให้ไฟร์วอลล์หยุดทำงานทันทีและอนุญาตทราฟิกทั้งหมดผ่านเข้ามา (ควรใช้ด้วยความระมัดระวัง)

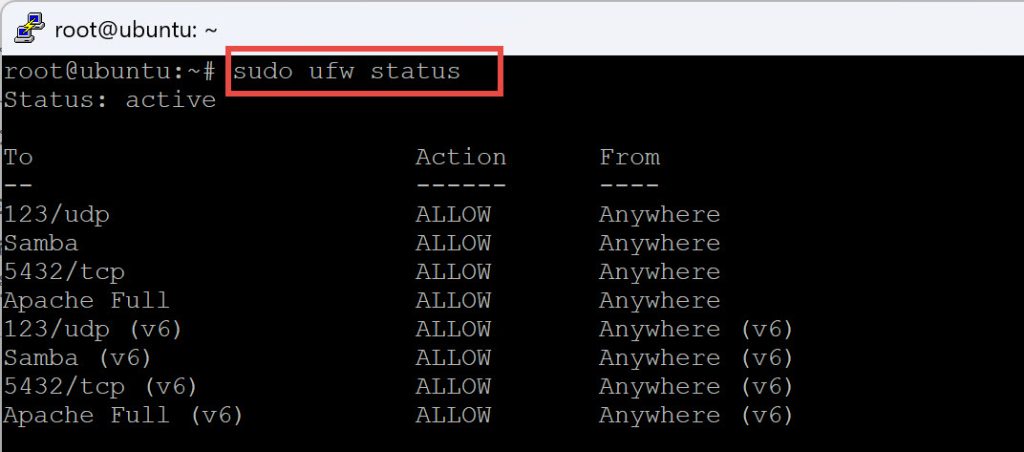

4) ตรวจสอบว่าโพรไฟล์บริการ UFW ถูกเปิดใช้งานหรือไม่

ในบางครั้งต้องตรวจสอบการตั้งค่าที่อนุญาตก่อนเปิดใช้งาน

รูปแบบนี้ช่วยให้เห็นกฎทั้งหมดพร้อมลำดับ สามารถใช้เพื่อลบหรือแก้ไขได้ง่าย

5) เริ่มต้นและหยุดบริการ UFW ผ่าน systemd (ทางเลือกเพิ่มเติม)

แม้ว่า UFW จะเปิด/ปิดผ่านคำสั่ง ufw ได้ แต่ยังสามารถจัดการผ่าน systemctl ได้ด้วย

เริ่มบริการ UFW

หยุดบริการ UFW

เปิดให้ UFW ทำงานอัตโนมัติเมื่อบูต

ปิดไม่ให้เริ่มเมื่อบูต

6) เคล็ดลับความปลอดภัยก่อนสั่ง enable

เพื่อป้องกันไม่ให้รีโมต SSH หลุดจากเซิร์ฟเวอร์ ควรอนุญาตพอร์ต SSH ก่อนเปิดไฟร์วอลล์

หรือระบุพอร์ตเอง เช่น SSH 22

ต่อไปนี้คือ หัวข้อ “พอร์ตพื้นฐานสำหรับเซิร์ฟเวอร์องค์กร” ที่สามารถใส่ต่อท้ายในบทความได้ทันที ใช้ภาษาทางการ ชัดเจน และเป็นมิตรต่อผู้อ่าน พร้อมคำแนะนำด้านความปลอดภัยตามมาตรฐานงานระบบ

พอร์ตพื้นฐานสำหรับเซิร์ฟเวอร์องค์กร (Recommended Essential Ports)

ในการกำหนดกฎของ UFW สำหรับสภาพแวดล้อมองค์กร ผู้ดูแลระบบควรเปิดเฉพาะพอร์ตที่จำเป็นต่อการให้บริการเท่านั้น เพื่อลดความเสี่ยงและเพิ่มระดับความปลอดภัยของระบบ โดยพอร์ตพื้นฐานที่นิยมใช้ในระบบองค์กรประกอบด้วยดังต่อไปนี้

1) พอร์ตสำหรับการเข้าถึงระบบ

| บริการ | พอร์ต | คำอธิบาย |

|---|---|---|

| SSH | 22/tcp | ใช้สำหรับบริหารจัดการเซิร์ฟเวอร์จากระยะไกล ควรเปิดเฉพาะ IP ที่จำเป็น |

| RDP (ในกรณี Proxy ผ่าน Linux) | 3389/tcp | ใช้เฉพาะระบบที่ต้องการเชื่อมต่อ Windows Server ผ่าน Linux Gateway |

2) พอร์ตสำหรับบริการเว็บ

| บริการ | พอร์ต | คำอธิบาย |

|---|---|---|

| HTTP | 80/tcp | ใช้สำหรับให้บริการเว็บไซต์แบบไม่เข้ารหัส |

| HTTPS | 443/tcp | ให้บริการเว็บไซต์แบบเข้ารหัสปลอดภัยผ่าน SSL/TLS (แนะนำ) |

3) พอร์ตสำหรับฐานข้อมูล (ควบคุมสิทธิ์การเข้าถึงอย่างเข้มงวด)

| Database | พอร์ต | คำอธิบาย |

|---|---|---|

| MySQL/MariaDB | 3306/tcp | ควรจำกัดเฉพาะ Internal Network เท่านั้น |

| PostgreSQL | 5432/tcp | เปิดใช้งานใน VLAN หรือ Subnet ที่จำเป็นเท่านั้น |

| MongoDB | 27017/tcp | ห้ามเปิดสู่สาธารณะ ต้องจำกัดเฉพาะ Private Network |

4) พอร์ตสำหรับระบบ Directory และ Authentication

| บริการ | พอร์ต | คำอธิบาย |

|---|---|---|

| LDAP | 389/tcp | ใช้สำหรับ Authentication ภายในองค์กร |

| LDAPS | 636/tcp | LDAP แบบเข้ารหัส (ปลอดภัยกว่า) |

| Kerberos | 88/tcp | ใช้กับระบบ Domain ภายในองค์กร |

5) พอร์ตสำหรับบริการอีเมล (Mail Server)

| บริการ | พอร์ต | คำอธิบาย |

|---|---|---|

| SMTP | 25/tcp, 587/tcp | ส่งอีเมล ใช้ 587 สำหรับส่งแบบเข้ารหัส |

| IMAP | 143/tcp | รับอีเมล |

| IMAPS | 993/tcp | IMAP แบบเข้ารหัส |

| POP3 | 110/tcp | รับอีเมลแบบ POP |

| POP3S | 995/tcp | POP3 แบบเข้ารหัส |

6) พอร์ตสำหรับ Container / Cloud / DevOps

| บริการ | พอร์ต | คำอธิบาย |

|---|---|---|

| Docker Registry | 5000/tcp | ใช้เก็บอิมเมจภายในองค์กร |

| Kubernetes API Server | 6443/tcp | สำหรับการเชื่อมต่อ Control Plane |

| Node Exporter | 9100/tcp | ใช้เก็บ Metrics ผ่าน Prometheus |

| Grafana | 3000/tcp | ใช้แสดงผล Dashboard |

7) พอร์ตสำหรับบริการสำคัญอื่น ๆ

| บริการ | พอร์ต | คำอธิบาย |

|---|---|---|

| DNS | 53/tcp, 53/udp | ระบบชื่อโดเมน |

| NTP | 123/udp | ใช้ปรับเวลาเซิร์ฟเวอร์ |

| SMB/CIFS (ไฟล์แชร์) | 445/tcp | ใช้งานร่วมกับ Windows Server |

| DHCP | 67-68/udp | แจก IP ในระบบองค์กร |

ตัวอย่างคำสั่ง UFW สำหรับองค์กร

สรุป

UFW Firewall บน Ubuntu Server 24.04 เป็นเครื่องมือที่ช่วยจัดการระบบความปลอดภัยด้านเครือข่ายได้อย่างสะดวกและยืดหยุ่น การเปิด/ปิดไฟร์วอลล์ทำได้ง่ายด้วยคำสั่ง ufw enable และ ufw disable รวมถึงการตรวจสอบสถานะและบริหารจัดการผ่าน systemctl เพื่อความสมบูรณ์ของระบบ ผู้ดูแลเซิร์ฟเวอร์ควรอนุญาต SSH ก่อนเปิดใช้งาน UFW ทุกครั้งเพื่อป้องกันการเข้าถึงเซิร์ฟเวอร์จากระยะไกล

—

เขียนและรวบรวมโดย

Dr.Arnut Ruttanatirakul

Technology Lecturer, KMITL

30 November 2025