Posted inLinux Server Rocky Linux SysAdmin

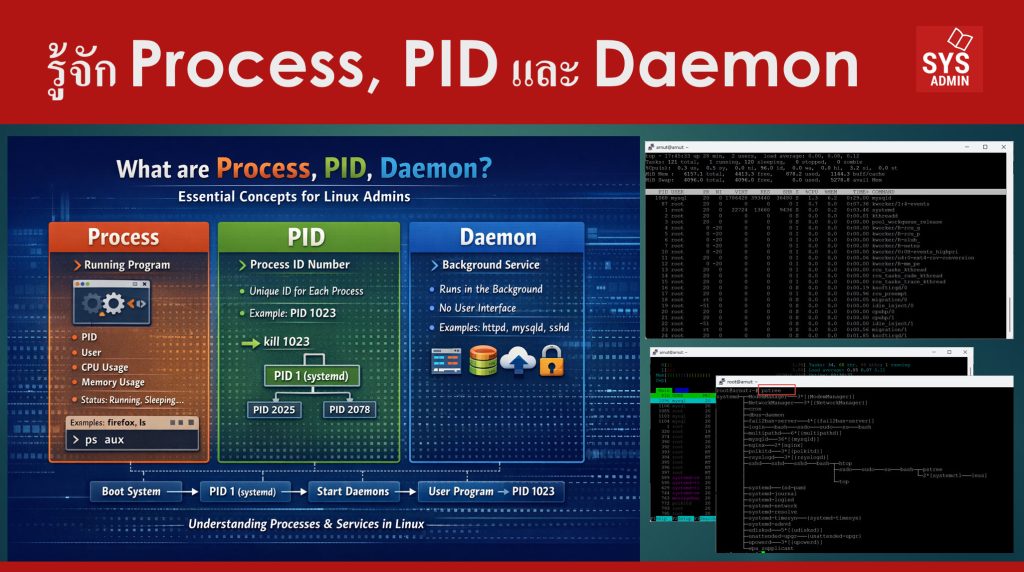

รู้จัก Process, PID และ Daemon

Process, PID, Daemon คืออะไร? พื้นฐานสำคัญที่ Linux Admin ต้องเข้าใจ สำหรับผู้ดูแลระบบ Linux ไม่ว่าจะเป็นสาย SysAdmin, DevOps หรือ Network Engineer คำว่า Process, PID และ Daemon คือคำศัพท์พื้นฐานที่ต้องเข้าใจอย่างลึกซึ้ง เพราะเกี่ยวข้องโดยตรงกับการทำงานของระบบปฏิบัติการ การจัดการทรัพยากร และความเสถียรของเซิร์ฟเวอร์ในองค์กร บทความนี้จะอธิบายแบบเข้าใจง่าย แต่ลงรายละเอียดเชิงเทคนิค พร้อมตัวอย่างคำสั่งที่สามารถนำไปทดลองได้ทันทีบน Linux Server…